Pesquisadores Identificam Intrusos no Ruído

Um grupo de cientistas do MIPT e da Universidade Técnica Nacional de Estudo de Kazan está desenvolvendo um aparato matemático que pode levar ao desenvolvimento da segurança de rede. Os resultados do trabalho foram divulgados na revista Mathematics.

Sistemas complexos, como tráfego de rede ou microrganismos vivos, não têm leis físicas determinísticas para defini-los e prever hábitos futuros de maneira adequada. Nesse caso, uma função importante é desempenhada pela análise de conexão, que descreve os hábitos do sistema em termos de coleções de especificações analíticas.

Esses sistemas complexos são explicados por séries sem tendência, comumente especificadas como séries temporais de longo prazo ou “ruído”. São alterações geradas por uma combinação de vários recursos e estão entre os dados mais difíceis de avaliar e extrair detalhes confiáveis e estáveis.

Uma das métricas utilizadas em economia de negócios e ciências naturais na análise de coleção de tempo é o apoiador de Hurst. Sugere se a tendência presente na informação perdurará: a título de exemplo, se os valores, sem dúvida, continuarão a aumentar, ou se o desenvolvimento certamente recorrerá à diminuição. Essa suposição vale para vários processos naturais, bem como é discutida pela inércia dos sistemas naturais. Por exemplo, a modificação do grau do lago, que segue as previsões derivadas da análise do valor de suporte de Hurst, é calculada não apenas pela quantidade atual de água, mas também pelos preços de evaporação, precipitação, degelo, etc. Cada um dos itens acima é um tempo -processo de consumo.

Capturando um ataque cibernético

A quantidade de tráfego da web que passa pelas ferramentas de rede é substancial. Isso vale para os dispositivos finais – PCs domésticos, mas particularmente para dispositivos intermediários, como roteadores, junto com servidores de alto volume. O tráfego desse site, como videoconferência, precisa ser enviado com a maior preocupação possível, enquanto o envio de arquivos pode esperar. Ou possivelmente é o tráfego intenso do site que está bloqueando uma rede estreita. Ou, na pior das hipóteses, há um ataque à rede ocorrendo e ele precisa ser obstruído.

A avaliação do tráfego da Web precisa de fontes computacionais, sala de armazenamento (barreira) e tempo, trazendo latência na transmissão. Todos estes estão em falta, especificamente quando se trata de dispositivos intermediários de baixa potência. Atualmente, são métodos de descoberta de dispositivos bastante básicos, que experimentam uma ausência de precisão, ou técnicas de redes neurais profundas, que requerem terminais de computador bastante eficazes com grandes quantidades de memória para liberar a infraestrutura para execução, sem mencionar a própria análise.

A sugestão por trás da equipe de pesquisadores liderada por Ravil Nigmatullin é relativamente simples: generalize o expoente de Hearst incluindo mais coeficientes para obter uma descrição muito mais completa das informações em mudança. Isso torna viável descobrir padrões nos dados que geralmente são considerados sonoros e que antes eram impossíveis de examinar. É possível extrair recursos significativos em tempo real e usar métodos de aprendizado de máquina simples para procurar ataques de rede. Juntos, eles são mais precisos do que redes semânticas pesadas e também a técnica pode ser implantada em dispositivos intermediários de baixa potência.

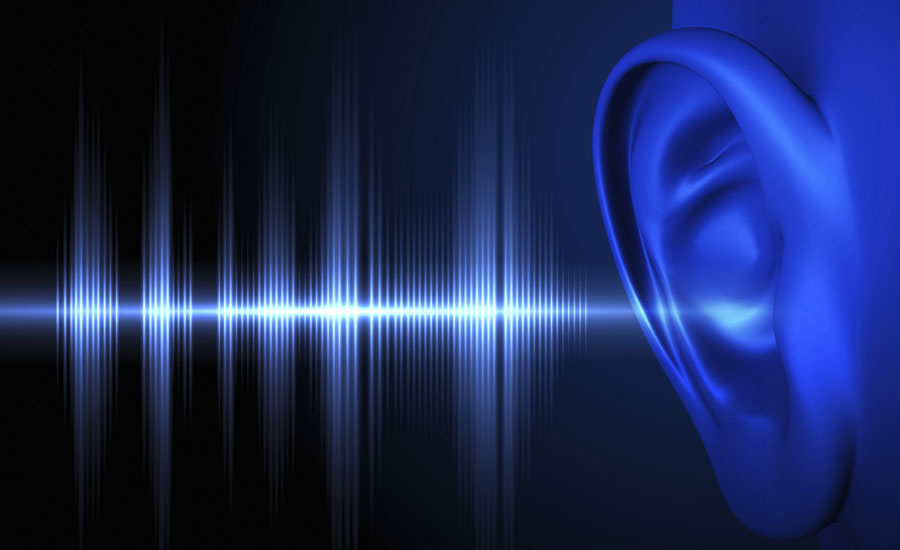

O som é geralmente descartado, mas determinar padrões no som pode ser altamente benéfico. Por exemplo, os pesquisadores analisaram o som térmico de um transmissor em um sistema de comunicação. Este dispositivo matemático permitiu-lhes isolar dos dados uma coleção de critérios que definem um transmissor específico. Esta poderia ser uma opção entre os problemas de criptografia: Alice envia mensagens para Bob, Chuck é um intruso que tenta se passar por Alice e enviar uma mensagem para Bob. Bob precisa diferenciar uma carta de Alice de uma mensagem de Chuck.

Cuidar da informação está penetrando profundamente em todas as áreas da vida humana, com as fórmulas de reconhecimento de imagem e fala há muito tempo que passaram do reino da ficção científica para algo que experimentamos diariamente. Este método de descrição produz funções de sinal que podem ser utilizadas em aprendizado de máquina, simplificando e acelerando substancialmente os sistemas de reconhecimento e aumentando a precisão das decisões.

Alexander Ivchenko, participante do Multimedia Equipments e também do Modern Technology Lab do MIPT, um dos autores do avanço, afirma: “O avanço desse dispositivo matemático pode atender à preocupação de parametrização e também de análise de procedimentos para os quais não há descrição matemática específica. Isso abre perspectivas enormes na definição, avaliação e previsão de sistemas complicados. “

Referência: Raoul Nigmatullin et al, Hipótese de Hurst Generalizada: Descrição das Séries Temporais em Sistemas de Comunicação, Matemática (2021). DOI: 10.3390 / math9040381